tg-me.com/hackproglib/4213

Last Update:

— Настроить IaC с помощью Terraform или CloudFormation для безопасной конфигурации инфраструктуры

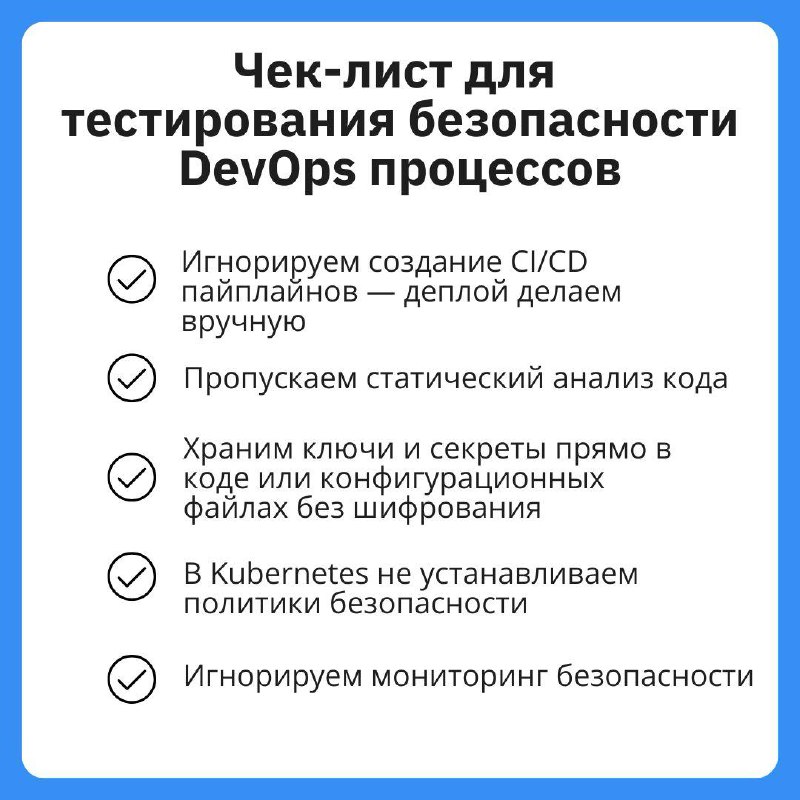

— Настроить CI/CD пайплайны с автоматическими тестами на каждом этапе (сборка, тесты, деплой)

— Настроить Docker и Kubernetes для контейнеризации и оркестрации приложений

— Проверить зависимости на уязвимости с помощью Snyk, Dependabot, OWASP Dependency-Check

— Включить статический анализ кода (например, SonarQube) для выявления уязвимостей

— Настроить безопасное хранение секретов с помощью Vault, AWS Secrets Manager или Azure Key Vault

— Настроить строгие правила доступа и автоматическую ротацию секретов и ключей

— Настроить сканирование Docker-образов на уязвимости с помощью Clair или Trivy

— В Kubernetes настроить Network Policies, Pod Security Policies и мониторить с помощью Prometheus

— Включить автоматическое тестирование безопасности на каждом этапе CI/CD (например, с OWASP ZAP)

— Настроить Splunk, ELK stack или Datadog для мониторинга безопасности

#буст